PC Maticの拡張ファイアウォール有効化方法

PC Matic 6より手動にてオン/オフを行っていただけるようになりました。

以下のスライダーを右にして有効化してください。

有効化されると、以下のようになります。

PC Maticは、以下の4つの項目で侵入に対し多層保護しています。

脆弱性対策により侵入を予防

PC Maticは、「侵入経路となるセキュリティ上の欠陥を根本から絶ち、パソコン性能を落とさない」というコンセプトで設計されています。このため悪意ある者に悪用されやすい、著名アプリケーションやドライバをPC Maticが自動更新することで、セキュリティ上の欠陥を排除(脆弱性対策)しています。

事前デジタルフォレンジック済の素性が知れたアプリのみ起動許可

目的外の通信を行っているアプリケーションはスパイウェアの可能性があるとして、グレー判定またはブラックリストに追加され、マルウェアもしくは、マルウェア疑いと判定され、起動許可されません。長い業務経験を持つマルウェア分析官の手により、ひとつひとつ新種マルウェアかもしれないと疑いデジタルフォレンジックを行っています。

Windows標準ファイアウォールを補強 (本機能)

Windows標準のファイアウォール機能は、一般セキュリティ製品と遜色のない機能を有していますが、PC Maticはこれを私たちの知見で機能強化しています。Windows標準ファイアウォールであるため、パソコン性能に影響を与えることなく高速で動作します。

Windows標準のファイアウォール機能の設定変更が必要な場合は、スタートメニューの「Windows管理ツール」-「Windowsファイアウォール」で、設定できます。

ブラウザ経由侵入防御プラグイン「AdBlocker」「Scam Blocker」

PC Maticは、8割の添付メール経由以外の侵入経路としてある「ブラウザ経由の侵入」へ対処しています。ブラウザの自動更新機能はもちろんのこと、Edge, Firefox, Chromeへの広告ブロック機能、不正スクリプト阻止機能を用いて侵入を防いでいます。広告が表示されないことで、モバイル環境においても通信量削減・快適さとセキュリティ向上の一石二鳥を手に入れることができます。

セキュリティホールはPC Maticがすぐに塞ぎ、また悪意あるプログラムやスクリプトは実行できません

PC Maticは、著名アプリケーションの自動更新機能で、セキュリティホールをすぐに塞ぎ、侵入経路を絶ちます。また万が一侵入されても発病させない事が大切です。ホワイトリスト方式のエンドポイントセキュリティで起動を阻止します。こうして何重にも防御壁を作ることで高い防御率を実現しています。(=軍における防衛ラインと同一の考え方)

PC Maticでも他セキュリティ対策ソフトと同様にパソコンへの侵入を許してしまうこともあるかもしれませんが、その場合でもアプリケーション・ホワイトリスティング方式により、善良と確認されていないコードはPC Matic SuperShieldがデフォルト拒否により実行を阻止するため、他社製品にはない安心安全をもたらします。クリーンルームのような安全な環境を提供しています。

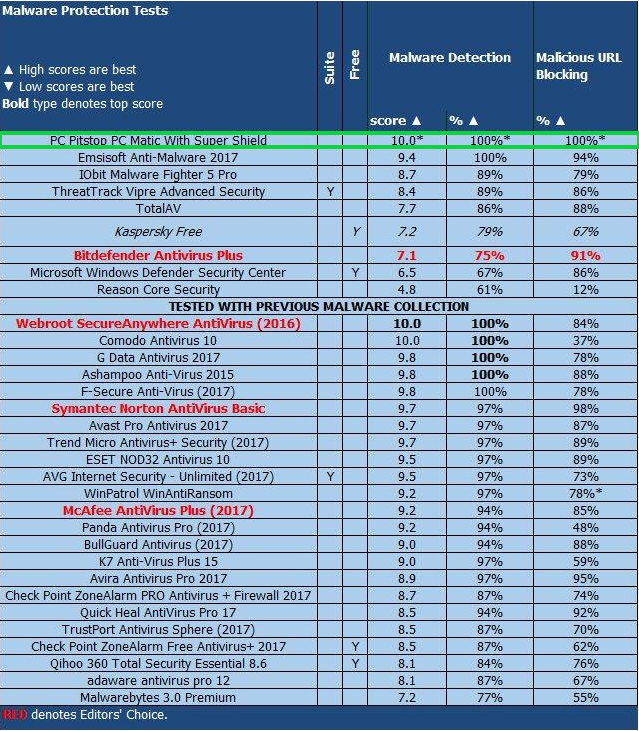

【実証済】世界主要商品の中で、最も高い侵入防御能力と評価されました。

米パソコン雑誌 PC Magazineのリードセキュリティアナリスト、Neil Rubenking氏は、テスト期間内に送信されてくる電子メール内の不正なURLをクリックし、ウイルス感染するかの調査を長期間行っています。同氏による「セキュリティ製品による悪質URL防御力テスト」の結果が2017年9月に発表され、PC Matic SuperShieldがトップスコアを記録しました。同氏は、「PC Maticは100.0%のスコアで競合を引き離しました」 とコメントしています。