Security Software Comparison

PC Matic Pro は、現在市販されている中で最も強固かつ包括的なエンドポイントセキュリティを提供します。独自のアプリケーション・ホワイトリスティング方式と高度な挙動ふるまいエンジンの実装により、どの競合他社製品よりも多くのサイバー脅威をプロアクティブに実行阻止することが可能です。

エンドポイント保護 7つの特長

① 新種による被害者がゼロ

全実行ファイルをマルウェア分析官による人手での監査を経て善良としたものしか起動させないため、新種を見逃さない

② グレーゾーンを起動保留

疑わしきは罰せずが従来製品。PC Maticは、ホワイトリストであるため善良のみで疑わしいものも起動させない

③ 深刻な脆弱性を持つ場合起動せず

実行することでセキュリティ上の脅威が発生するアプリをPC Maticは起動保留。従来製品は起動許可

④ 脆弱性自動更新とCVE通知

悪意ある者に悪用されやすい著名アプリを最新版へ自動更新。脆弱性を含むアプリの起動をCVE番号付きで通知

⑤多層保護

複数のホワイトリスト保護方式を多層実装し、いくつかをパスしてしまっても他層で阻止される安心設計

⑥ 膨大なサーバーリソース

膨大なサーバーリソースで、静的及び動的に分析を行い、多数のスコアリングにてマルウェア分析官により最終判定

⑦ 同盟国製品

日本の同盟国であるアメリカ国内で研究開発し運用されている唯一の製品。国家安全保障のため、一切オフショアなし

「はるかに効果的なセキュリティ戦略は、日々の脅威を追跡するのではなく、脆弱性の管理に集中することです。この戦略を実装するには、次のことを行う必要があります。賢明なホワイトリスト技術を採用して攻撃対象領域を減らし、インテリジェントなパッチ管理を通じて脆弱性を管理し、マルウェア対策を使用する必要があります。 これらはゼロデイ攻撃から組織を保護します。」

PC Matic Proは、あなたの環境を安全に保ちます。

プロアクティブ・ホワイトリスト技術:当社のホワイトリスト は、99.996%の良好なファイル精度で試験されており、従来のブラックリストやヒューリスティック方式の製品よりも多くの未知のマルウェアやランサムウェアを常に阻止しています。PC Matic Proで脅威へ対応するのではなく、脅威を予防しましょう。

小さなフットプリント:PC Matic Proは、各端末上での様々なリソースの消費が極小化されるよう設計されています。AV-Testのテストでは、ダウンロード時間、実行時間、インストール時間、ウェブロード時間、ファイルコピー時間において、当社の製品はAVソリューションの中で最も低い端末への影響を示しました。ユーザー端末の動きが鈍いと、生産性が低下し、IT部門への問い合わせが増えることになります。

ランサムウェアを未然に防ぐ:ランサムウェアは、テクノロジーに依存する企業にとって急速に世界的な流行になりつつあります。 PC Matic Pro は、各端末に改ざん防止保護を適用し、ホワイトリストベースのセキュリティが常に稼働し、最新のランサムウェアも阻止できるようにします。

すべてを一元管理:クラウドベースのコンソール1つで、ネットワーク上のすべての端末を保護しながら、統合されたリモートデスクトップ、リモート・コマンドプロンプト、ファイルマネージャ、リモートシャットダウンと再起動、RDPポートスケジューリングなどを利用することができます。ゼロトラスト・アプリケーションの制御が、かつてないほど簡単になりました。

PC Matic Proと他セキュリティ製品との比較

| PC MATIC PRO | WEBROOT | MALWARE-BYTES | SYMANTEC | TREND MICRO | SOPHOS | |

|---|---|---|---|---|---|---|

| 100% アメリカ国内製品 | ||||||

| 全自動グローバル・ホワイトリスト保護 | ||||||

| RDP セキュリティスイート | ||||||

| クラウド管理ダッシュボード | ||||||

| 二要素認証ログイン | ||||||

| 統合遠隔操作運用スイート | ||||||

| ファイルレスマルウェア保護 |

お客様の声

"私たちが最も懸念しているのは、コンピューターに埋め込まれたトロイの木馬がネットワーク全体に拡散することです。多くのスタッフや教職員がネットワーク上のコンピュータを使用しているため、フィッシングやトロイの木馬のメールに常にさらされており、ユーザーは感染したウェブサイトを訪問しています。SuperShieldが使用するホワイトリスト保護は、感染や移植を防ぐ上で非常に大きな助けになっています。"

「PC Maticは、私たちのアプリケーションに適合するようシステムの改善や機能実装を行ってくれました。また、365日、問題が発生したときに提供してくれるテクニカルサポートは、追加費用は一切かかりません。私たちは非常に満足しており、少なくとも1年間は契約を更新するつもりですし、もしかすると3年契約にするかもしれません"

"多くの人が知っているように、インターネットは危険と隣り合わせです。私たちのコンピュータは、非常に詳細で個人情報を扱うため、できる限り保護する必要がありました。私たちのコンピューターにある情報の多くが、アクセスされたり、損害を受けたりすることは許されません。そして、ランサムウェア?- そのようなものは、私たちが最も必要としないものです!だから、信頼できるものを探していたんです。私はこれを使って死ぬほどくすぐられています。ビジネスセキュリティソフト「PC Matic PRO」は本当に気に入っています。これを入れてから、マシンの問題はゼロになりました。"

"PC Matic Pro Security Softwareのインストーラーを作成し、コンピュータをどの場所に置くかを伝えるだけでよかったのでとても簡単でした。私たちにとって、とても簡単なプロセスでした」。小さな会社の社長であるロンは、3つの拠点すべてのエンドポイントを管理するなど、多くの仕事をこなしています。「何か作業が必要なときは、マーゲート、ウェストパームビーチ、会社のPCを立ち上げるだけで、その場所にあるすべてのコンピューターが表示されます。とても簡単に作業ができるんです」。”

"PC Matic Proをインストールして以来、Carolina Coolはウイルスに感染することがなくなりました。マルウェアの攻撃から守られていることに加え、PC Maticがジャンクファイルの削除やドライバーを最新の状態に保つなどの定期メンテナンスを行うため、コンピューターのパフォーマンスが全面的に向上しています。"

評価機関、雑誌社にて

実証された性能

検知率のブレイクスルー

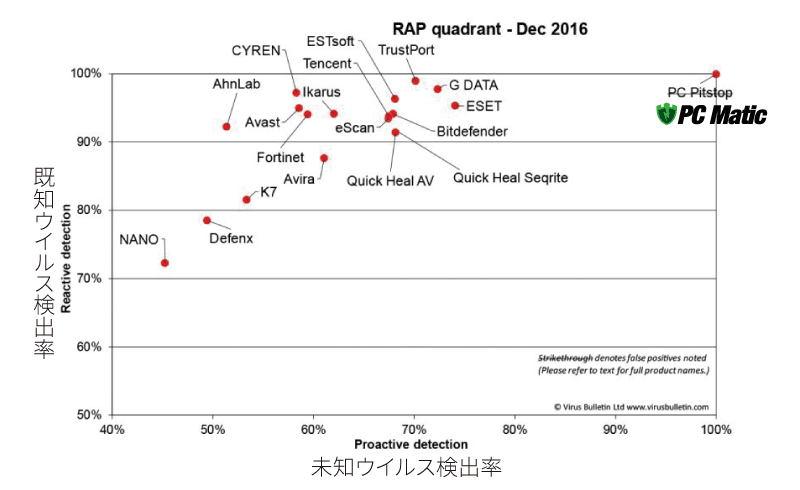

VirusBulletinでは、既知のウイルスと未知ウイルス検出率をテスト。アプリケーション・ホワイトリスティング方式採用により、ブラックリスト方式の他社製品と大きな検知率の差が生まれました。

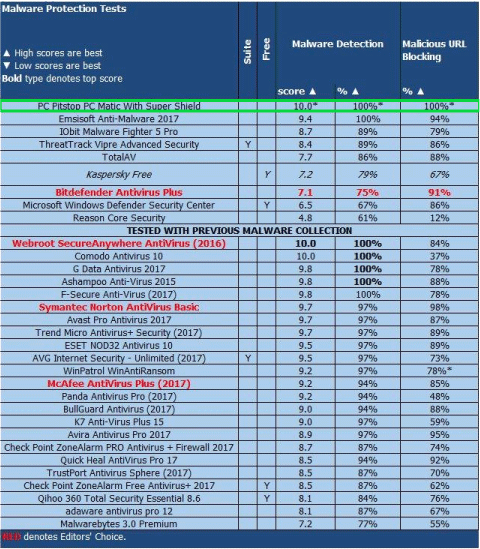

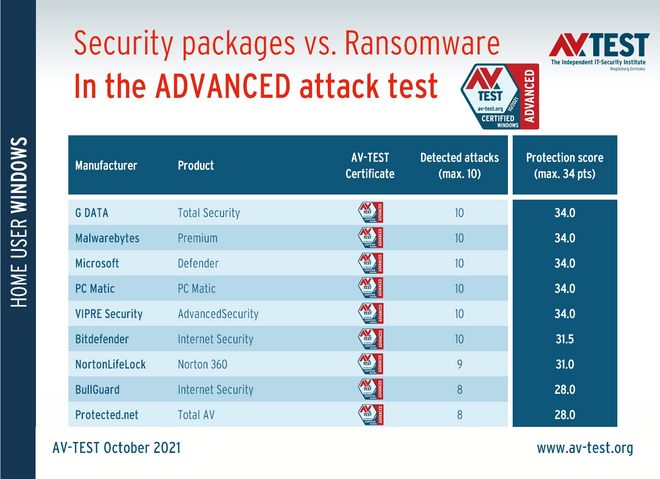

AV-TESTのランサムウェア試験 No.1

10の最新ランサムウェア攻撃シナリオで防御能力の測定結果

完全防御を獲得。

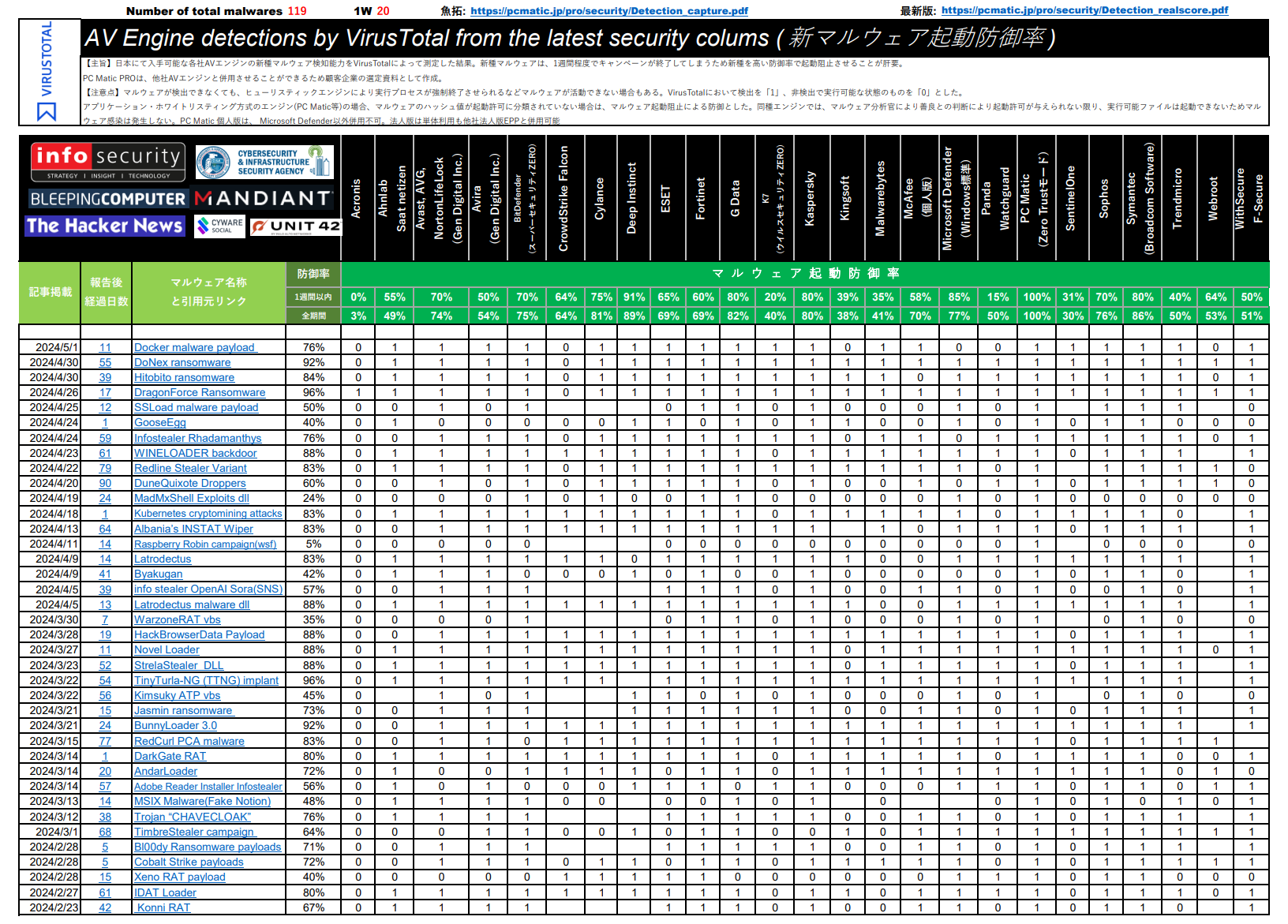

主要AVエンジン検出率の比較

PC Matic 法人版は他社AVエンジンと2層保護が可能

併用するエンジン選択のため、主要なセキュリティコラムより、マルウェア情報を入手し、VirusTotalにて検出率を調査

AVエンジンのマルウェア検知率は過去のもの

端末内で即座にマルウェア判定することをEPPでは諦め、AIと専門家のデジタルフォレンジックを経た上でアプリケーションやスクリプトの実行が許可される、アプリケーション・ホワイトリスティング方式で安心安全を手に入れましょう。

STEP 1 : OSの全機能をバイナー、スクリプトに対して禁止し全面ロック

STEP 2 : 自動・手動でのファイル実行指令。端末内ホワイトリストを参照。ある場合は起動許可

STEP 3 : 端末内ホワイトリストに該当がない際は実行保留し、PC Maticサーバへ参照

STEP 4 : グローバル・ホワイトリストに指定済は即実行許可、端末内ホワイトリストへ情報格納

STEP 5 : 全世界のPC Matic顧客が遭遇していない実行ファイルは、マルウェア分析官へ検体提出

STEP 6 : AIが動的・静的分析を実施し、その情報をマルウェア分析官へ提示

STEP 7 : 善良と認められた場合、マルウェア分析官がロックを解除し、その後はファイル実行を許可

STEP 8 : マルウェアか端末内で活動しようとした場合、EDRが捕捉して停止

STEP 9 : PC Matic EPP, EDRの両方をすり抜けた場合は、Microsoft Defender等が平行活動し停止

Good bye, モグラたたき方式

Say hello to 入館許可証方式

添付ファイルで感染しない安心感

ウイルス付きメールは、送信元を取引先のメールアドレスに偽装する事があり、専門家でも添付ファイルの安全性を判断する事は非常に困難になっています。

業務を遂行した従業員に「なぜ怪しいメールを開封したんだ」と責めることは止めましょう。情報システム部門がそのようなリスクを排除することができるのですから。

さらに詳しく9つの国際特許を取得済

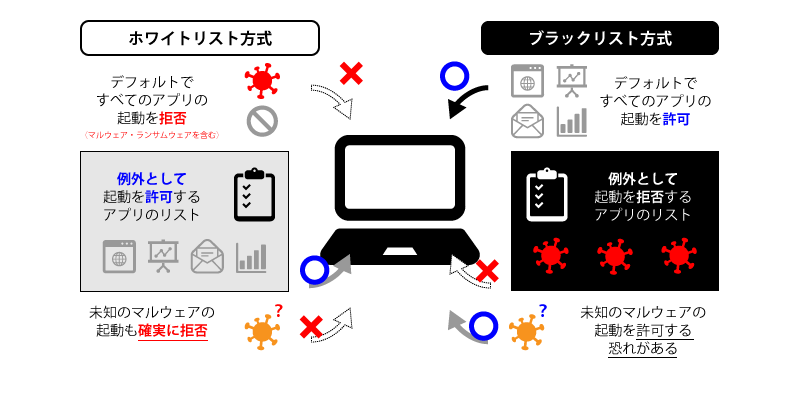

アプリケーション・ホワイトリスティング vs 従来方式

(英語:Application Allowlisting)は、NIST SP 800-167で規定されたゼロトラスト・セキュリティモデルに基づき、指定した信頼できる実行ファイルを指定した許可リストあるファイルのみ実行可能とした方式です。それ以外のファイルはすべて実行拒否されるため指定外のマルウェアなどは一切実行することができません。

この方式は、アメリカ国防総省、商務省、FBIと、PC Matic社を含む民間企業24社が中心となり、対サイバー攻撃能力に優れる次世代のセキュリティガイドライン策定している、ゼロトラスト・セキュリティモデルとして作成されたマルウェアなどに影響されないエンドポイント保護の仕組みです。

基本モデルでは、利用者が作成した「許可リスト」(ホワイトリスト)に指定したファイルのみ実行可能としていますが、許可リスト作成の手間がかかるため、PC Maticは元FBIサイバー捜査部門に長年従事した分析官を始めとした分析チームがAIを助手として活用し、複数のマルウェア専門分析官による検査経て、ひとつずつ善良なアプリケーションを指定。これをグローバル・ホワイトリストとして全顧客に提供。世界中で利用される善良なアプリケーションの99%を網羅する許可リストを用意しています。

このグローバル・ホワイトリストによりホワイトリスト方式でありながら、従来のブラックリスト方式の製品と同じ使い勝手で、マルウェアによる影響を一切排除することに成功しました。

同方式を2016年に提供開始して以来、全顧客にマルウェア・ランサムウェアによる感染を与えていません。アメリカ連邦政府調達認証 FedRAMPに登録された製品です。日本でも社会基盤企業での採用はもちろん、個人版は2010年から市販され、2016年からは日本のパソコンメーカー様の購入時付帯品として採用されています。

| アプリケーション・ホワイトリスティングの PC Matic SuperShield保護 (個人版・法人版) |

一般的なセキュリティソフト NGAVや PC Matic ブラックリスト保護 (個人版) |

|

|---|---|---|

| 方式名 | アプリケーション・ホワイトリスティング(NIST SP 800-167) プロアクティブ型 (予防療法) |

ブラックリスト & ヒューリスティック方式 リアクティブ型 (対処療法) |

| NIST基準 | NIST CMMC Level 5 (最高) 迄対応可 | NIST CMMC Level 3 (中程度) 迄対応可 |

| 悪意ある者 への優位性 |

じゃんけん後出し 勝ち | じゃんけん先出し 負け |

| 監査エンジン 実装箇所 |

クラウド監査 | 原則端末内 |

| 基本とする制御対象 | バイナリー形式 & スクリプト形式 実行ファイル | バイナリー形式 実行ファイル |

| Microsoft Office ホワイトリスト |

Officeマクロとスクリプトをホワイトリスト方式で デフォルト拒否 (追加のセキュリティ層として機能) |

なし |

| 未知の攻撃手法 | マルウェア分析官による判断待ちにより不許可 | 許可し感染 |

| 新しい実行ファイル検出時 | 起動保留、検体をPC Maticに転出し、多数のAIがスコアリングおよび コードへ分解。マルウェア分析官がそれらのデータにより、科学捜査を行い悪意あるコードがなければ24時間以内に起動許可 |

端末内で検査し、過去悪意あるコードに類したものがなければ、即座に起動許可 |

| マルウェア監査ロジック | AIプリプロセス、最終的に全件マルウェア分析官が判断 | 全て機械処理で問題発生時に分析官が対処 |

| 深刻なセキュリティ 欠陥持つアプリ利用 |

利用不可 (NIST SP 800-167準拠) 自動更新を実施 | 利用可能 |

| 著名アプリ欠陥対策 NIST SP 800-40 |

あり (著名アプリケーション自動更新機能) | なし |

| 自己製品へのパッチ | 自動更新。ユーザ対処不要 | 利用者がダウンロードし手動適用 |

| ファイルレス攻撃防御能力 Windows内部コマンド+Script |

デフォルト拒否 | シグネチャーにて後日対処 |

| プロセス稼働ログ | EDR (端末,Syslog or クラウド), プロセス稼働管理と制御 | 動作ログのみ |

| ブラウザー保護機能 による詐欺対策 |

あり | 原則なし |

| 管理者用Webダッシュボード | あり | 一部製品にあり |

| サブスク 期限 |

【個人版】1年, 50年 【法人版】毎月, 年次(1~5年)。 【PC Matic PRO embedded】年次, 製造時一括 無期限 |

年次, 端末ライフサイクル |

PC Matic法人版EPPがもつ5つのアンチウイルス稼働モード

| AV稼働モード | 説明 | 政府基準 保護強度 |

|---|---|---|

| ローカルホワイトリスト 保護モード(厳格) |

ローカル・ホワイトリストのみ。Script,Binary全起動ロック (旧来の他社ホワイトリスト製品準拠) |

最強 |

| ローカルホワイトリスト 保護モード(標準) |

OSはグローバル・ホワイトリストを活用。 他はローカル・ホワイトリストのみ起動 |

最強 |

| ローカルホワイトリスト 保護モード(適応) |

標準モードに加え、ローカル・ホワイトリストの バージョンアップ版を起動 |

最強 |

| SuperShield保護モード (ゼロトラスト保護) |

グローバル・ホワイトリストと ローカル・ホワイトリストによる運用(本製品の標準設定値) |

強 |

| 学習モード | AIによるブラックリスト方式により、 未知のファイルはヒューリスティックエンジンで運用 |

弱 |

ホワイトリスト適用 相関関係表

| AV稼働モード | グローバルWL OS構成ファイル |

グローバルWL ハッシュ値,Script |

ローカルWL デジタル署名 |

ローカルWL ハッシュ値,Script |

|---|---|---|---|---|

| ローカルホワイトリスト 保護モード(厳格) |

● | ● | ||

| ローカルホワイトリスト 保護モード(標準) |

● | ● | ● | |

| ローカルホワイトリスト 保護モード(適応) |

● | ● | ● 最新Binary 自動適用 |

|

| SuperShield保護モード (ゼロトラスト保護) |

● | ● | ● | ● |